Логи: как включить, посмотреть и использовать в работе над проектом

Популярные запросы: Open Graph, плагин Reading Time, тема Quebec, плагин Telegram, набор иконок Analogue

- 101 просмотр +1

- 1 февраля, 2026

- Обновлено: 2 февраля, 2026

- admin

- Время чтения: 4 минуты

Протоколирование событий на сервере, где размещается ваш проект, в большинстве случаев производится независимо от вашего желания: данный функционал включается на хостинге по умолчанию. Я начал именно с этой фразы, поскольку анализ логов – это то, что среднестатистический веб-разработчик выполняет либо по необходимости, либо по принуждению. Это когда приходится попутно выполнять обязанности специалиста по SEO или безопасности.

Все же, анализ серверных логов необходимо выполнять по возможности часто или, хотя бы регулярно. Особенно если на сайте отмечается подозрительная активность. Под этим термином можно понимать все – от признаков взлома или рассылки спама и до чрезмерного присутствия ботов или повышенного расхода ресурсов.

Начинать поиск причин следует именно с анализа логов. И именно с анализа логов следует начинать и превентивные мероприятия.

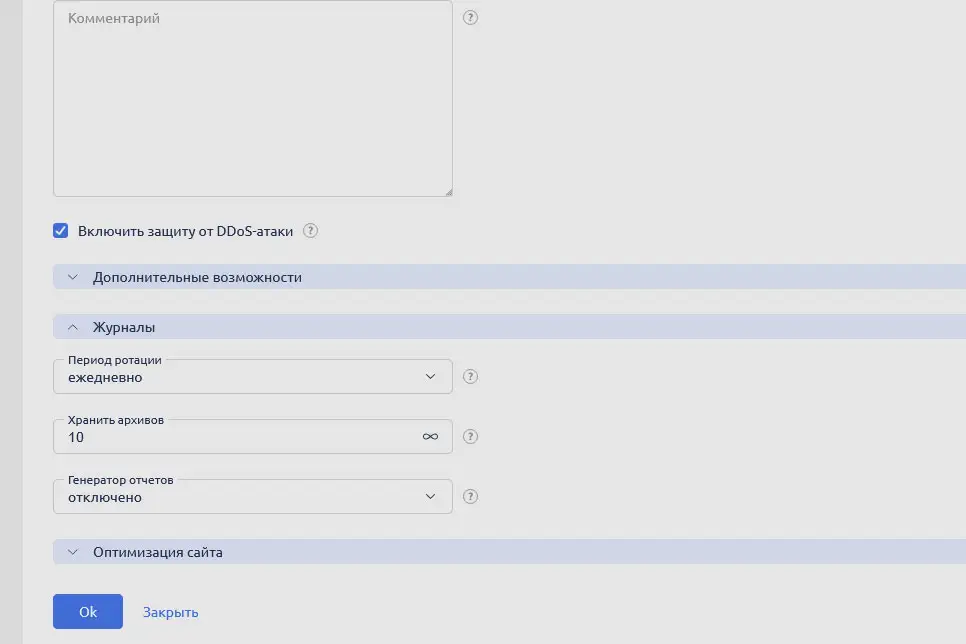

Как включить запись логов

Первым делом убедимся в том, что запись логов на сервере или хостинге включена. Проверьте их наличие в папке logs. Обычно протоколируются логи доступа и логи ошибок. Первые имеют вид domain_name.access.log, вторые – domain_name.error.log

По истечении суток лог пакуется по маске вида domain_name.access.log-20260201.gz и domain_name.error.log-20260201.gz По истечении указанного в настройках сервера количества дней, архивы будут удаляться. Несложно догадаться, что без этой несложной процедуры дисковое пространство на хостинге будет неумолимо приближаться к нулю.

Анализируем логи

Если вы уверенно управляетесь с текстовыми редакторами в среде Linux, можете начинать работу уже в терминале. Или же просто скачайте нужный файл по FTP и откройте его локально.

Каждая строка в логе фиксирует каждый факт доступа к ресурсу проекта. Разберем формат на следующем примере:

109.252.73.126 - - [01/Feb/2026:10:43:44 +0300] "GET / HTTP/1.0" 200 10855 "-" "Mozilla/5.0 (Android 15; Mobile; rv:147.0) Gecko/147.0 Firefox/147.0"

В качестве разделителя используется пробел, а по умолчанию фиксируются следующие данные:

- IP-адрес удаленного хоста,

- данные identd (опционально),

- имя пользователя, определенное при HTTP-аутентификации (как правило, отсутствует),

- дата и время запроса,

- строка клиентского запроса,

- код ответа,

- размер отданного клиенту ответа, байт,

- реферальный хедер HTTP-запроса – адрес, с которого был сделан запрос ,

- User-Agent.

При отсутствии данных выводится символ -. Каждая строка добавляется в лог в хронологическом порядке, в режиме “сверху вниз”, т. е. новые записи добавляются сверху.

Однако есть маленький трюк: для определения самых частотных IP-адресов отсортируйте список в алфавитном порядке.

Таким образом, даже при беглом ознакомлении с логами, вы легко определите самые частотные или проблемные IP-адреса и ресурсы вашего проекта, к которым они обращаются.

Легитимные заходы отличаются следующими признаками:

- GET-запросом запрашивается реально существующая страница,

- адекватное количество просмотренных страниц и переходов,

- IP-адрес не замечен в спаме или вредоносных действиях.

Пусть вас не смущает “шлейф” ресурсных обращений – при открытии (особенно первом) страницы вашего сайта, клиентский браузер скачивает не только HTML-документ, но и стили, скрипты, медиа-файлы и другие файлы. При последующих обращениях будет примерно то же самое, за минусом кэшированных ресурсов.

Еще один маленький совет: самым очевидным признаком вредоносного запроса является попытка обратиться к стандартным адресам “админки” Wordpress или Joomla (wp-admin, wp-login и проч). Особенно если ваш сайт под управлением Cotonti!

Особое внимание обращайте на следующие признаки:

- прямой запрос PHP-файла,

- прямое обращение к типовым страницам админки (wp-login и аналогичные),

- спорадические запросы страниц, между которыми проходят малые промежутки времени,

- повторные заходы с аналогичным поведением.

Отдельное внимание уделяйте POST-запросам. Если обращение производится не к обработчикам со страниц с обратной связью, а к отдельным “странным” PHP-файлам, которые не должны присутствовать на сервере, самое время провести комплексную проверку безопасности.

Заключение

Логи – это самый первый, простой и главный инструмент, с помощью которого можно (и нужно) анализировать все, что происходит с вашим проектом, независимо на какой платформе он разработан.

Именно серверные журналы помогут вам определить характер обращений к ресурсам вашего сайта и вычленить потенциально вредоносные запросы. Обычно это запросы с IP-адресов, отмеченных в блэк-листах и запросы к отдельным ресурсам сайта, в том числе и к несуществующим.

Даже если с вашим проектом все в порядке, раз в неделю уделяйте 10-15 минут анализу логов за любой из последних 10 дней. Профилактика – это наше все.

Новый комментарий

Ошибка

Выполнено